Gdzie jest granica wydajności komputerów kwantowych?

8 września 2025, 15:43Komputery kwantowe, gdy w końcu staną się rzeczywistością, mają poradzić sobie z obliczeniami niemożliwymi do wykonania przez komputery klasyczne w rozsądnym czasie. Powstaje pytanie, czy istnieje granica wydajności obliczeniowej komputerów kwantowych, a jeśli tak, to czy można ją będzie w przyszłości przesuwać czy też trzeba będzie wymyślić zupełnie nową technologię. Odpowiedzi na nie postanowili poszukać Einar Gabbassov, doktorant z Instytutu Obliczeń Kwantowych University of Waterloo i Perimeter Institute oraz profesor Achim Kempf z Wydziału Fizyki Informacji i Sztucznej Inteligencji University of Waterloo i Perimeter Institute. Ich praca na ten temat ukazała się na łamach Quantum Science and Technology.

Udało się zniwelować objawy autyzmu

28 czerwca 2007, 09:48Naukowcy z Massachusetts Institute of Technology (MIT) odwrócili objawy autyzmu u laboratoryjnych myszy. W badaniach wykorzystano gryzonie z genami zmienionymi w taki sposób, jak u dzieci cierpiących na to zaburzenie.

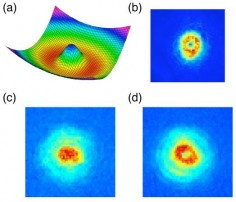

10 sekund wiecznego ruchu

5 grudnia 2007, 00:57Choć NIST (National Institute of Standards and Technology) oraz Joint Quantum Institute z University of Maryland to organizacje znane i poważane w świecie nauki, nie przeszkodziło im to w zbudowaniu... perpetuum mobile. Jednak zamiast dziwacznej maszyny, zaprezentowano aparaturę, której centralnym elementem jest tzw. kondensat Bosego-Einsteina.

Droga Mleczna pełna planet

12 stycznia 2012, 17:53Zdaniem międzynarodowego zespołu astronomów w Drodze Mlecznej znajduje się co najmniej 100 miliardów planet. Takie wyniki uzyskano na podstawie szczegółowych analiz dotyczących trzech planet pozasłonecznych.

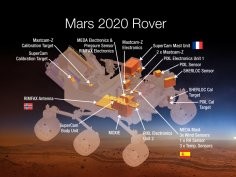

Wiemy, co trafi na Marsa w roku 2020

1 sierpnia 2014, 11:04NASA zdecydowała, jakie instrumenty naukowe trafią na pokład nowego marsjańskiego łazika. Na potrzeby misji Mars 2020 wybrano 7 spośród 58 instrumentów zaproponowanych przez naukowców i inżynierów z całego świata. Propozycji było dwukrotnie więcej niż dla wcześniejszych łazików, co świadczy o niezwykłym zainteresowaniu eksploracją Czerwonej Planety.

W kwaśnych wodach rekiny unikają zapachu pożywienia

10 września 2014, 11:22W kwaśnych wodach rekiny unikają zapachu pożywienia, a zakwaszenie wód rośnie przez zwiększenie ilości CO2 w atmosferze.

Tajemnicza gwiazda jest jeszcze bardziej tajemnicza

11 sierpnia 2016, 10:28Gwiazda KIC 8462852 nie przestaje wywoływać emocji. Najpierw pojawiły się sugestie, że jej niezwykły wzorzec przygaszania może być spowodowany obecnością gigantycznej struktury wybudowanej wokół gwiazdy przez obcych. Następnie stwierdzono, że jest on wywołany obecnością dużej grupy komet, przesłaniających gwiazdę. Tę hipotezę odrzucił Bradley Schaefer

Czeka nas Climategate 2.0?

24 listopada 2011, 15:49Na niecały tydzień przed rozpoczynającą się w RPA konferencją klimatyczną do sieci trafiły niepublikowane dotychczas listy, ukradzione z serwerów University of East Anglia. Pierwszy ich zestaw został zaprezentowany w 2009 roku przed konferencją klimatyczną w Kopenhadze i stał się przyczyną wybuchu afery znanej jako Climategate.

Diagnoza z Twittera

18 lutego 2014, 14:24Zdaniem naukowców z Microsoft Research, analiza wpisów na Twitterze pozwala przewidzieć, u której kobiety pojawi się... depresja poporodowa. Eksperci odkryli, że badając język wpisów można wyłowić osoby podatne na tę przypadłość. Co ciekawe, analizowane wpisy wcale nie muszą dotyczyć ciąży czy dziecka

Lot na paliwie z wody

9 kwietnia 2014, 09:11Eksperci z Naval Research Laboratory przeprowadzili pierwszą demonstrację praktycznego zastosowania paliwa produkowanego z wody morskiej. O pracach nad takim paliwem poinformowaliśmy przed 1,5 roku.